Scientific journal

Modern problems of science and education

ISSN 2070-7428

"Перечень" ВАК

ИФ РИНЦ = 0,936

RECOMMENDER SYSTEM SEGMENTATION USING FAST IP HOPPING PROTOCOL SDN IMPLEMENTATION

Одним из приложений рекомендательных систем реального времени [1] вне традиционной области электронной торговли является их использование для встраивания рекламных или иных сообщений в сеанс исходящей связи абонентов мобильных (и фиксированных) телекоммуникационных сетей. Рассмотрим описанную в [2] систему, реализуемую в инфокоммуникационных сетях, использующих IMS (Internet Multimedia Subsystem [3]).

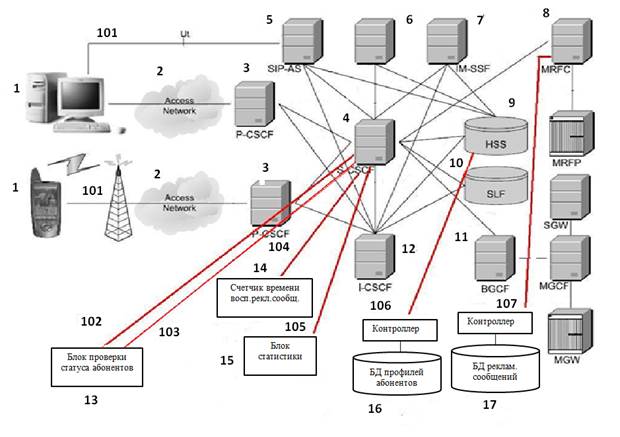

Рекомендательная система в этом случае реализуется в программном обеспечении SCSC, используя данные об абонентах и рекламные сообщения, хранящиеся в соответствующих базах данных. Как видно из функциональной схемы и в соответствии с общей структурой системы (рис. 1), рекомендательная система должна включать в себя как базу данных рекламных сообщений, которая создается и поддерживается рекламными агентствами и партнерами, так и базу данных пользователей, которая является охраняемым объектом оператора связи.

Рис. 1. Функциональная схема взаимодействия модулей системы встраивания рекламных сообщений с основными блоками UMTS сети с использованием IMS.

Размещение таких компонентов рекомендательной системы на одной площадке недопустимо и требует ее распределенного развертывания с объединением через каналы связи. Экономически выгодным здесь может быть только использование Интернета. Однако безопасность системы при сегментировании через Интернет потребует использования VPN для каждого из партнеров, что практически невыполнимо. В работе для решения задачи сегментирования рекомендательной системы предлагается использовать новейший метод организации соединения «клиент – сервер», основанный на программно-конфигурируемых сетях и применения и протокола с быстрым перескоком IP-адреса.

Рекомендательная система разбивается на два сегмента, один из которых представляет собой локальные сети партнеров, где создаются и хранятся в стандартных базах данных рекламные сообщения. Как правило, такие сети подключены к Интернету через шлюзы, оснащенные firewall.

Другой сегмент рекомендательной системы развертывается на площадках оператором мобильной связи и содержит весьма чувствительные персональные данные пользователей. Для этого сегмента такое решение в области безопасности не представляется приемлемым, поскольку стандартные средства firewall не защищают систему от атак, которые могут сделать невозможным наполнение базы данных сообщений, с другой стороны чувствительной к перехвату. Поэтому представляет большой интерес защита от несанкционированного доступа и DDoS–атак иными способами. В настоящей работе предлагается использовать технология прыгающего IP–адреса, а операторский сегмент рекомендательной системы разместить внутри программно-конфигурируемой сети.

Технологическая идея подобна тому, как она описана в [4].

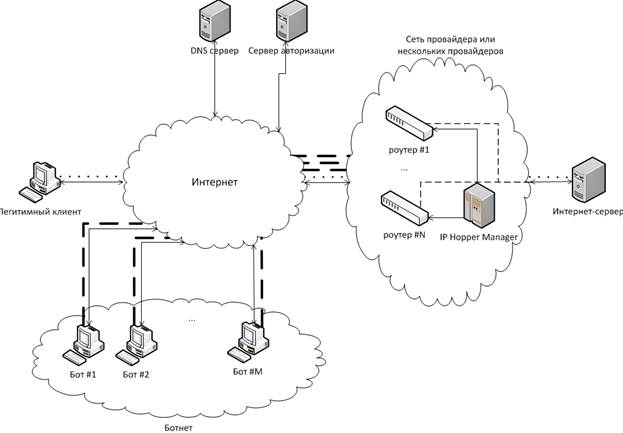

В рассматриваемой работе предлагается способ защиты от распределенных атак типа «отказ в обслуживании», основанный на механизмах защиты на уровне протоколов и предложенный в рамках изобретения [5]. Здесь для обеспечения снижения нагрузки на сервер от производящих атаку «ботов» и исключения блокировки пакетов от легитимного клиента используется смена адреса сервера по расписанию, известному только авторизованному пользователю. Боты не получают достоверной информации о расписании смены адресов и не могут посылать запросы на адрес сервера, таким образом теряя возможность создать значительную нагрузку, нарушающую нормальное функционирование ресурса.

Предлагаемое решение аналогично тому, как делается это в радиотехнических системах с перескоком частоты (Frequency Hopping). Приемник и передатчик в течение интервала передачи одного сообщения переходят с одной частоты на другую синхронно, тем самым обеспечивая непрерывный процесс передачи информации. Передатчик злоумышленника, пытающийся поставить помеху приемнику или прослушать канал, не знает расписания смены частот и потому не может создать значительного ущерба работе защищенной с помощью перескока частоты радиолинии.

В нашем случае роль частоты играет IP-адрес, и клиент должен знать, по какому расписанию он изменяется у сервера. При этом расписание не должно быть открытым для внешних наблюдателей.

Рис. 2. ПКС защиты операторского сегмента рекомендательной системы

За основу была взята ПКС, образованная контроллером ПКС и двумя программируемыми роутерами. Контроллер осуществляет управление сетью и выполняет функции HopperManager для осуществления протокола быстрого перескока сетевых адресов, что делает соединение этого сегмента с любым легитимным клиентом партнерской сети безопасным как к перехвату, так и к атакам типа «отказ в обслуживании». На рисунке 2 представлена общая схема развертывания многосегментной рекомендательной системы с использованием защиты операторских сегментов с помощью протокола быстрого перескока сетевых адресов и реализацией в виде ПКС.

Таким образом, дается решение для развертывания масштабируемой рекомендательной системы на распределенном кластере с двумя сегментами, разделенными территориально и объединенными как IP-подсети через Интернет. Однако в отличие от известных решений, использующих VPN, нами предложено применить на границе сегментов механизм быстрого перескока сетевых адресов, что радикально изменяет уровень безопасности системы в целом, несмотря на открытость одного из сегментов. Отметим также, что для реализации ПО системы в целом используются технологии больших данных [6]: распределенная файловая система HDFS, фреймворк Hadoop и приложение GraphLab.

Работа выполнена при финансовой поддержке Министерства образования и науки РФ (Соглашение о предоставлении субсидии № 14.574.21.0034 от 17.06.2014).

Рецензенты:

Соколова Э.П., д.т.н., зав. кафедрой «Информатика и системы управления» НГТУ им. Р.Е. Алексеева, г. Нижний Новгород;

Хранилов В.П., профессор, заместитель директора ИРИТ по научной работе НГТУ им. Р.Е. Алексеева, г. Нижний Новгород.

Библиографическая ссылка

Бритвина Е.В. СЕГМЕНТИРОВАНИЕ РЕКОМЕНДАТЕЛЬНОЙ СИСТЕМЫ С ИСПОЛЬЗОВАНИЕМ МЕТОДА ОРГАНИЗАЦИИ СОЕДИНЕНИЯ КЛИЕНТ-СЕРВЕР, ОСНОВАННОГО НА ПРОГРАММНО-КОНФИГУРИРУЕМЫХ СЕТЯХ И ПРИМЕНЕНИИ ПРОТОКОЛА С БЫСТРЫМ ПЕРЕСКОКОМ IP АДРЕСА // Современные проблемы науки и образования. 2014. № 6. ;URL: https://science-education.ru/en/article/view?id=16875 (дата обращения: 14.05.2026).