В информационных системах часто возникают инциденты, приводящие к проблемам информационной безопасности. Например, это могут быть пользователи, занимающиеся не своими обязанностями. Но еще опаснее, если эти пользователи нелегитимны и под пользователем аутентифицировался злоумышленник. В связи с этим, существуют необходимость в выявлении и пресечении данных фактов. В качестве одного из способа решения данной проблемы, является внедрение политики разграничения доступа к информационным ресурсам организации на основе ролевого разграничения доступа [1].

Грамотное разграничение доступа пользователей к ресурсам информационной системы максимально снижает возможность выполнения нелегитимных действий со стороны пользователей. В современных системах разграничение доступа достигается за счет использование пользовательских ролей [2].

Формирование ролей в системах с большим количеством пользователей и прав доступа является сложной, ресурсоемкой задачей, требующей больших временных затрат. Существуют различные методы автоматизация данного процесса [4, 6]. Наиболее оптимальным решением является использование методов кластеризации.

Интуитивно понятно, что применение метода кластеризации данных в качестве вспомогательного средства создания ролей заключается в том, что каждому пользователю, действующему в рамках роли, присущ доступ к некоторым приложениям и комбинация этих прав неявно указывают на роль. Предполагается, что значительное число пользователей, имеющих одинаковый набор прав, объединяются в роль.

Набор прав является достаточно четким параметром, так как его можно описать четкими значениями, т.е. либо данное право у пользователя есть, либо его нет. Сложнее описать четкими значениями действия пользователей в ИС. В связи с этим, для кластеризации объектов, описанных нечеткими параметрами, в последнее время активно используются методы нечеткой кластеризации.

Целью исследования является разработка метода кластеризации пользователей, на основе их поведения в информационной системе. Предлагается разработать новый метод кластеризации на основе существующего метода кластеризации COBWEB. Эффективность разрабатываемого метода концептуальной кластеризации определяется его способностью проводить кластеризацию пользователей информационной системы, на основе их действий в информационной системе.

Материалы и методы исследования

В статье предложен метод нечеткой концептуальной кластеризации, основанный на методе COBWEB, позволяющий работать с нечеткими объектами. Данный метод предполагает реализацию классического метода концептуальной кластеризации [3] в следующих условиях:

1. Множество распознаваемых объектов ![]() , характеризуется нечеткими параметрами

, характеризуется нечеткими параметрами ![]() ,

,

2. Значение параметра ![]() для объекта

для объекта ![]() определяется в виде функции принадлежности

определяется в виде функции принадлежности ![]() .

.

3. Степень сходства двух функций принадлежности ![]() и

и ![]() определяется их наибольшей верхней границей, в виде:

определяется их наибольшей верхней границей, в виде:

![]() (1)

(1)

где ![]() - функция принадлежности параметра

- функция принадлежности параметра ![]() для объекта

для объекта ![]() , а

, а ![]() - функция принадлежности параметра

- функция принадлежности параметра ![]() для объекта

для объекта ![]() .

.

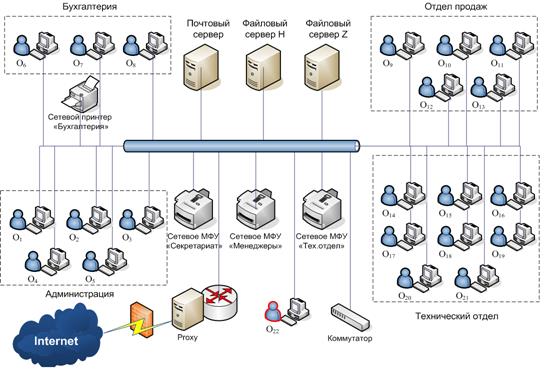

4. Основываясь на формуле полезности кластеризации классического метода концептуальной COBWEB [3] и условиях 1-3, оценка полезности кластеризации осуществляется по модифицированной формуле (2)

(2)

(2)

где n – количество кластеров.

Для практического решения задач на основе предложенного метода нечеткой концептуальной кластеризации, был разработан программный комплекс в среде С#.

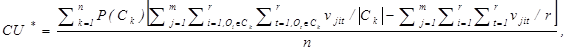

Архитектура системы, предназначенной для автоматизации построения пользовательских ролей, представлена на рисунке 1 и состоит из 4 модулей.

Рис. 1. Архитектура системы, предназначенной для автоматизации построения пользовательских ролей

-

Модуль сбора данных, предназначенный для сбора статистических данных об объектах. Для решения задачи кластеризации пользователей в ИС сбор данных осуществляется на основе анализа журналов событий. Статистические данные сохраняются на жестком диске в виде текстового файла с разделителями.

-

Модуль подготовки данных на основе полученных статистических данных, с привлечением эксперта, позволяет построить функции принадлежности для каждого объекта по каждому из параметров. Выходом данного модуля являются сформированные нечеткие описания объектов в виде функций принадлежности их параметров.

-

Модуль обработки данных реализует разработанный метод нечеткой концептуальной кластеризации.

Результаты работы метода можно увидеть в отдельном окне, в котором представляются результаты кластеризации и полученная иерархия кластеров.

Результаты исследования и их обсуждения

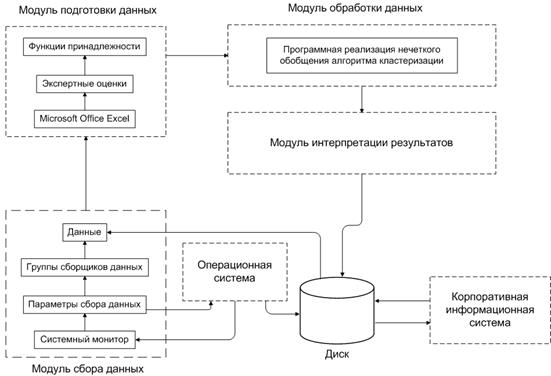

В качестве примера задача автоматизации формирования пользовательских ролей была решена на действующей информационной системе конкретной организации. Структура информационной системы представлена на рисунке 2. Она включает в себя четыре отдела: Администрация, Бухгалтерия, Отдел продаж, Технический отдел. В состав ЛВС входит один почтовый и два файловых сервера, коммутатор, сетевой принтер, 3 МФУ. Осуществляется выход во внешнюю сеть через прокси-сервер.

Рис. 2. Структура информационной системы организации

Осуществлялась кластеризация 22 пользователей: ![]() , представленных в таблице 1.

, представленных в таблице 1.

Таблица 1

Пользователи информационной системы

|

Пользователь |

Должность |

Отдел |

|

O1 |

Генеральный директор |

Администрация |

|

O2 |

Финансовый директор |

|

|

O3 |

Технический директор |

|

|

O4 |

Секретарь |

|

|

O5 |

Офис-менеджер |

|

|

O6 |

Главный бухгалтер |

Бухгалтерия |

|

O7 |

Зам. главного бухгалтера |

|

|

O8 |

Бухгалтер |

|

|

O9 |

Начальник отдела продаж |

Отдел продаж |

|

O10 |

Зам. начальника отдела продаж |

|

|

O11- O13 |

Менеджеры |

|

|

O14 |

Начальник технического отдела |

Технический отдел |

|

O15 |

Зам. начальника технического отдела |

|

|

O16 – O21 |

Технические специалисты |

|

|

O22 |

Администратор ЛВС |

Отдел ИТ |

Для описания поведения пользователей было выделено 18 параметров ![]() , представленных в таблице 2.

, представленных в таблице 2.

Таблица 2

Параметры пользователей

|

Параметр |

Описание параметра |

|

|

Количество обращений к почтовому серверу в сутки |

|

|

Количество обращений к файловому серверу H в сутки |

|

|

Количество обращений к файловому серверу Z в сутки |

|

|

Количество обращений к коммутатору в сутки |

|

|

Количество обращений к сетевому принтеру «Бухгалтерия» в сутки |

|

|

Количество обращений к сетевому МФУ «Секретариат» в сутки |

|

|

Количество обращений к сетевому МФУ «Менеджеры» в сутки |

|

|

Количество обращений к сетевому МФУ «Тех.отдел» в сутки |

|

|

Количество обращений к прокси-серверу в сутки |

|

|

Количество принятых, отправленных писем через Microsoft Office Outlook в сутки |

|

|

Количество обращений к «1С:Бухгалтерия 8» в сутки |

|

|

Количество обращений к «1С:Документооборот» в сутки |

|

|

Количество обращений к «1С:Предприятие 8» в сутки |

|

|

Количество обращений к «Microsoft Navision 3.60» в сутки |

|

|

Количество обращений к «1С:Зарплата и управление персоналом 8» в сутки |

|

|

Количество обращений к модулю «Монитор сопровождения» в сутки |

|

|

Объем внешнего сетевого трафика в сутки |

|

|

Средний процент загруженности центрального процессора в сутки |

На основании анализа поведения пользователей по выше перечисленным параметрам, осуществлялась кластеризация и распределение пользователей по кластерам. Результаты кластеризации представлены в таблице 3.

Таблица 3

Результаты проведенной кластеризации

|

Кластер |

Объект (Пользователь) |

|

С1 |

O1 |

|

С2 |

O2 |

|

С3 |

O3 |

|

С4 |

O4, O5 |

|

С5 |

O6, O7, O8 |

|

С6 |

O9, O10, O11, O13 |

|

С7 |

O12 |

|

С8 |

O14, O15, O16, O18, O19, O20, O21 |

|

С9 |

O17 |

|

С10 |

O22 |

Анализируя таблицу 3, можно сделать вывод, что программа сформировала 10 кластеров. Первые три кластера описывают действия пользователей руководящего состава генерального директора, финансового директора и технического директора соответственно. Кластер С4 описывает поведение объектов O4 и O5 – пользователи секретарь и офис-менеджер.

В связи с функциональными обязанностями администратора ЛВС, его действия в ИС отличны от действий других пользователей. Поэтому, для администратора ЛВС (O22) был создан отдельный кластер.

Так же были выделены кластеры, характеризующие поведение пользователей, входящих в различные структурные подразделения организации:

Бухгалтерия – С5;

Отдел продаж – С6;

Технический отдел – С8.

Пользователи, относящиеся к кластерам С7 и С9 были выделены в отдельные кластеры, что свидетельствует об их аномальном поведении. Проведя детальный анализ, было выявлено, что объем внешнего сетевого трафика объекта O12 превышает показатели использованного трафика других пользователей отдела продаж, что и формирует подобную аномалию. А пользователь O17 обращался к программам, использование которых не является необходимым при выполнении функциональных обязанностей сотрудника технического отдела, что также сформировало соответствующую аномалию. Выявление подобных инцидентов позволяет администратору безопасности своевременно отреагировать на них.

Заключение

С помощью разработанного метода нечеткой концептуальной кластеризации решена практическая задача по автоматизации построения пользовательских ролей в информационной системе. Решение данной задачи позволяет с одной стороны значительно упростить работу администратора информационной безопасности по формированию пользовательских ролей в информационной системе, с другой стороны позволяет обнаруживать аномальное поведение пользователей в компьютерной сети, выявляя недобросовестных сотрудников, использующих информационные ресурсы организации не только для выполнения своих функциональных обязанностей, но и в личных целях.

Рецензенты:

Райхлин В.А., д.ф-м.н., профессор, кафедры «Компьютерных систем», ФГБОУ ВПО «КНИТУ им. А.Н.Туполева-КАИ», г. Казань.

Захаров В.М., д.т.н., профессор кафедры «Компьютерных систем», ФГБОУ ВПО «КНИТУ им. А.Н.Туполева-КАИ», г. Казань.

Библиографическая ссылка

Назаров А.О. КЛАСТЕРИЗАЦИЯ ПОЛЬЗОВАТЕЛЕЙ ИНФОРМАЦИОННОЙ СИСТЕМЫ НА ОСНОВЕ ИХ ДЕЙСТВИЙ В КОМПЬЮТЕРНОЙ СЕТИ // Современные проблемы науки и образования. 2014. № 4. ;URL: https://science-education.ru/ru/article/view?id=13961 (дата обращения: 07.06.2026).