Введение

В последние годы в связи с непрерывным ростом числа задач, связанных с взаимодействием между территориально удаленными объектами и соответственно необходимостью передачи по каналам связи конфиденциальной информации, весьма актуальной становится проблема обеспечения безопасности этой информации. На важность решения данной проблемы указывалось в Указе Президента РФ № 351 от 17 марта 2008 года «О мерах по обеспечению информационной безопасности Российской Федерации при использовании информационно-телекоммуникационных сетей международного информационного обмена», а также в ряде документов Правительства РФ, например, в приказе № 104 от 25 августа 2009 г. по Министерству связи и массовых коммуникаций РФ «Об утверждении требований по обеспечению целостности, устойчивости функционирования и безопасности информационных систем общего пользования». Разработка моделей и методов обеспечения безопасности информации, передаваемой по каналам различной физической природы и соответственно с помощью различных технических средств, представляет собой важную задачу.

Для решения проблемы обеспечения безопасности информации, передаваемой по каналам связи, автором ещё в конце прошлого века был предложен способ передачи этой информации в смеси с цифровым шумом [2, 3], обеспечивающий скрытие передаваемой зашифрованной или незашифрованной от потенциальных взломщиков каналов связи. Различные аспекты реализации указанного способа исследовались автором и его учениками в работах [1-5, 7]. Была разработана и исследована компьютерная модель, реализующая предложенный способ передачи, которая продемонстрировала достаточно высокую надёжность выделения полезной информации из смеси её с цифровым шумом на приёмном конце канала связи. В 2011–2012 годах были выяснены и сформулированы [6, 8-10] задачи, которые необходимо проработать для реализации предложенной модели в реальных системах, рекомендованы и методы, позволяющие свести вероятность выделения «взломщиками» каналов связи передаваемой информации из её смеси с цифровым шумом практически к нулю. К указанным задачам относится решение проблем начала и окончания передачи и приёма полезной информации.

В данной публикации поясняются сущность указанных задач и методов совершенствования систем связи с передачей полезной информации в смеси с цифровым шумом, приводится вариант решения проблемы выбора моментов начала передачи информации и её окончания; предлагается вариант системы связи с практически нулевой вероятностью извлечения взломщиком канала связи кодов передаваемой информации из последовательности кодов цифрового шума.

Модернизированный вариант системы связи

В предложенном ранее варианте реализации системы связи предлагалось устанавливать на концах каждого канала связи генераторы псевдослучайных кодов (ГПСК) на основе М-последовательностей. По короткой настраивающей последовательности кодов ГПСК передающего информацию объекта системы связи (ГПСК-1) ГПСК на приёмном конце канала связи (ГПСК-2) быстро вводился в режим синхронизма с ГПСК-1, то есть начинал работать в фазе с ГПСК-1. После этого по каналу связи начинал передаваться цифровой шум – случайные числа, вырабатываемые с использованием генератора физического шума. По установленным заранее кодам ГПСК в канал связи вместо передаваемого случайного кода вставлялся код полезной информации, который на приёмном конце канала связи выделялся из последовательности цифрового шума.

В связи с тем, что настраивающая последовательность кодов ГПСК-1, а следовательно, и последовательность кодов ГПСК-2, вошедшего в синхронизм ГПСК-1, были доступны потенциальным взломщикам канала связи, для выделения кодов полезной информации из последовательности цифрового шума им необходимо было только выяснить коды ГПСК (не обязательно полноразрядные), при появлении которых осуществлялась передача очередного фрагмента полезной информации. При шифровании передаваемой полезной информации и обнаружении её взломщикам канала связи им необходимо было пытаться расшифровать эту информацию. Тем не менее, в рассматриваемой ранее модели для скрытия полезной информации использовался только один параметр-пароль, а именно – совокупность кодов управляющей передачей полезной информации М-последовательности, при появлении которых эта информация вставляетсяв цифровой шум и соответственно выделяется из него.

В модернизированной модели системы связи после установления синхронизма указанных ГПСК при появлении в них определённого полноразрядного кода осуществляется синхронный переход обоих ГПСК на другую управляющую передачей полезной информации М-последовательность, которая в канал связи не передавалась и, следовательно, не известна потенциальным взломщикам канала связи. Новая М-последовательность является вторым параметром-паролем модернизированного варианта системы связи. Эта последовательность может выбираться случайным образом. В результате вероятность обнаружения взломщиками канала связи полезной информации, передаваемой набольшими фрагментами в смеси с цифровым шумом, оказывается практически нулевой (как известно, равной нулю такая вероятность не может быть).

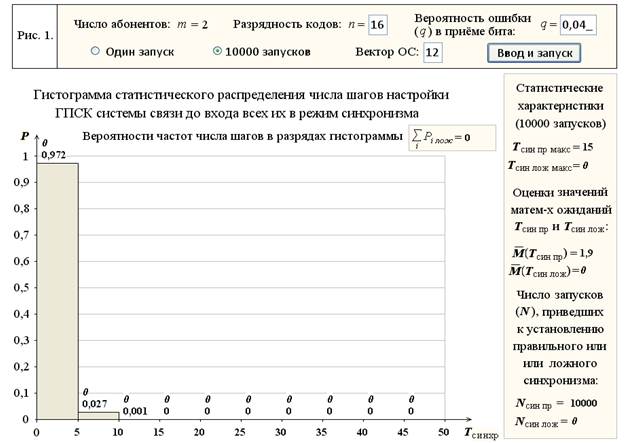

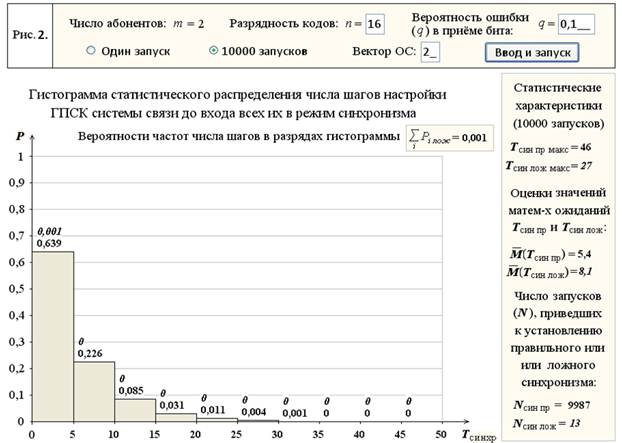

Моделирование рассмотренного метода организации систем связи с высоконадёжной защитой информации в каналах связи с 16-ти и с 32-разрядными настраивающими кодами показало, что он обеспечивает быструю установку ГПСК-2 на объектах связи в режим синхронизма с ГПСК-1 (рис. 1 и 2). При малом уровне помех в канале связи (вероятность неверного приёма одного бита настраивающей последовательности не более 0,01) случаев неверного принятия решения о вхождении ГПСК-2 в синхронизм с ГПСК-1, обусловленных выполнением условия ![]() не наблюдалось. В приведённом выражении

не наблюдалось. В приведённом выражении ![]() – 16-разрядные или 32-разрядные части настраивающих кодов, а

– 16-разрядные или 32-разрядные части настраивающих кодов, а![]() – матрица, преобразующая код

– матрица, преобразующая код ![]() в код

в код ![]() перестраиваемая с помощью задаваемых векторов обратной связи (ОС).

перестраиваемая с помощью задаваемых векторов обратной связи (ОС).

Статистические данные по вводу ГПСК в режим синхронизма показывают, что при наличии помех в каналах связи с увеличением разрядности настраивающих кодов вероятность установления ложного синхронизма ГПСК уменьшается, а среднее число шагов, при которых возможно его установление, увеличивается. Для каналов связи с разным уровнем помех можно выбрать разрядность ГПСК, обеспечивающую надёжную их работу.

Рис. 1 и рис. 2. Вид панелей модели и результаты моделирования процесса установления синхронизма двух ГПСК при значительной вероятности q ошибки в приёме бита кода

Заключение. Разработанная модель обеспечивает надёжную защиту передаваемой информации и установку синхронизма ГПСК при высоком уровне помех в каналах связи.

Рецензенты:

Песошин В. А., доктор технических наук, профессор, заведующий кафедрой компьютерных систем Казанского государственного национального исследовательского технического университета им. А. Н. Туполева, заслуженный деятель науки РФ, член-корреспондент АН Республики Татарстан.

Емельянов Г. М., доктор технических наук, профессор, профессор кафедры информационных технологий и систем Новгородского государственного университета им. Ярослава Мудрого.

Библиографическая ссылка

Кирьянов Б. Ф., Кирьянов Д. В. К ПРОБЛЕМЕ ЗАЩИТЫ ИНФОРМАЦИИ В КАНАЛАХ СВЯЗИ // Современные проблемы науки и образования. – 2012. – № 6. ;URL: https://science-education.ru/ru/article/view?id=7455 (дата обращения: 20.04.2024).